. Se trata de un asunto desgraciadamente cada vez más frecuente, de continuo mutante, al que hemos dedicado nuestra atención ya en repetidas ocasiones (aquí), dada su incidencia en el ámbito notarial (más aquí). No queda sino acostumbrarse a este nuevo tipo de delincuencia. Y adoptar medidas. La primera y acaso la más importante, «in dubio pro malignitate habetur» (si tiene duda, no abra el fichero adjunto). ¡ Consulte ! Otra medida imprescindible: haga copias de seguridad externas; no una, muchas.

Se trata de un asunto desgraciadamente cada vez más frecuente, de continuo mutante, al que hemos dedicado nuestra atención ya en repetidas ocasiones (aquí), dada su incidencia en el ámbito notarial (más aquí). No queda sino acostumbrarse a este nuevo tipo de delincuencia. Y adoptar medidas. La primera y acaso la más importante, «in dubio pro malignitate habetur» (si tiene duda, no abra el fichero adjunto). ¡ Consulte ! Otra medida imprescindible: haga copias de seguridad externas; no una, muchas.

-

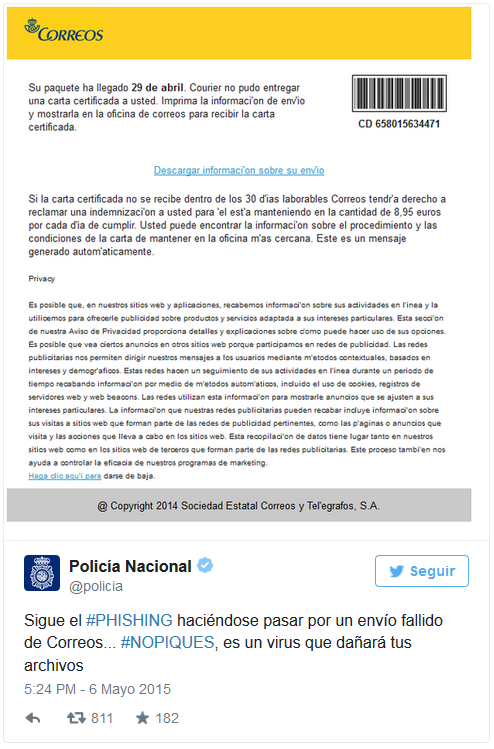

Los secuestros digitales se ocultan tras falsos mensajes de Correos

-

El ‘ransomware’ no es nuevo, pero ha evolucionado y se ha hecho más preciso

-

La policía recomienda no pagar porque nada garantiza que se recuperen los archivos

.

Los secuestros del siglo XXI tienen menos que ver con Liam Neeson repartiendo justicia en forma de puñetazo en la tráquea y más con encender el ordenador y encontrar un mensaje de rescate. Es lo que se conoce como ransomware: los atacantes han obtenido acceso al equipo del incauto usuario y le piden que pague una cantidad de dinero -generalmente no muy elevada- para que pueda volver a utilizar el equipo o para recuperar sus archivos. El último de ellos es el llamado ‘virus de Correos‘, cuyo caballo de madera es un supuesto mail de la empresa.

En él se solicita al receptor que descargue un supuesto PDF para poder recoger un paquete que le espera en su oficina. No es así, claro. Al ejecutar el archivo (que llega comprimido para evitar ser detectado por el antivirus) comienza el secuestro.

.

.

En España los primeros ataques de este tipo se produjeron en 2012, con el ‘virus de la Policía‘, según nos cuentan, precisamente, dos agentes de la Unidad de Investigación Tecnológica del Cuerpo Nacional de Policía. Esta primera versión era algo diferente a la actual, ya que lo que hacía era acusar al usuario de tener archivos de pornografía infantil, zoofilia o que infringían derechos de autor. Si quería utilizar el equipo debía pagar una cantidad (generalmente, 100 euros) que se justificaba como medida para evitar posteriores infracciones.

Lo que comenzó como una advertencia mal escrita y difícil de creer (aunque hubo quien picó) terminó por convertirse en algo que parecía muy real. Se aprovechaba de la vergüenza de los afectados. «Si yo estoy casado no quiero que mi mujer lo vea, aunque sea mentira, así que pago». Finalmente la organización fue detenida en lo que, además, supuso la segunda incautación de bitcoins a nivel mundial (a pesar de que el pago se solía realizar mediante Ukash). Solo en 2012 se registraron 1.222 denuncias y casi 800.000 consultas en la página habilitada por la Policía (la de verdad).

Esta nueva versión hace como Tommy Lee Jones en ‘Men In Black II’: cambia la pistola y la placa por Correos. Como su predecesor, se vale de la ingeniería social, aunque ahora lo hace aún mejor. «Es lo mismo, pero mejorado», resumen los agentes de la UIT; «la vulnerabilidad es la persona». Cuando tienes el sistema operativo y el antivirus actualizado, lo más sencillo es ir a por el eslabón más débil de la defensa, y no hablamos de Oleguer. «Atacan al hombre; haces clic y te lo comes». Hoy es Correos, pero mañana podría ser Seur o un Ministerio. Lo importante es que sea algo genérico, porque así será más fácil engañar a quien no esté preparado. Pero es posible defenderse.

.

Lo principal es «el sentido común«. Ni es el visitante un millón, ni va a ganar un iPad por averiguar si la foto del gato que lanza fuego por la boca es un montaje, ni Correos le ha enviado un mail para que recoja un paquete. Para empezar, porque le pasa como a Ancelotti con Lucas Silva: usted no ha pedido ese paquete. Pero eso no es todo. ¿Ha hablado con su cartero alguna vez? ¿Sí? ¿Y recuerda que su castellano se pareciese al de Toro Sentado? Pues si no es así, no se crea lo que dice un correo electrónico que parezca haber sido traducido por un Furby con un curso CCC de inglés. En cualquier caso, en caso de duda, lo más sencillo y seguro es «llamar a la entidad que te ha mandado el correo».

También ayuda tener una copia de seguridad en la nube o en formato físico. Eso sí, si está en un disco duro externo, este no debe estar conectado al ordenador en todo momento, porque también se infectará por CryptoLocker. Para un particular es importante; para una empresa, básico. Perder según qué documentos podría -si nos ponemos en el peor de los casos, que tampoco hay que ser alarmistas- llevar al cierre.

A pesar de ello, caemos y nos quedamos sin el trabajo de semanas o las fotos de esa despedida de soltero -vamos, que también puede tener sus ventajas-. «Se aprovecha de las prisas de la gente», nos explican los policías. Leemos sin prestar atención a detalles como la ortografía y pinchamos el enlace sin pensar mucho. Después, aparece una página con un captcha (otra estrategia para dar sensación de seguridad) y al introducirlo comienza la descarga del virus, oculto en un archivo comprimido. Un clic más y comienza el cifrado de los archivos. Y los problemas, claro.

.

.

El código con el que se cifran los archivos es «muy potente», así que tratar de luchar contra él no es una solución viable. «Tardarías un siglo en descifrarlo usando fuerza bruta», resumen los agentes. Aunque duela reconocerlo, toda la organización está muy bien diseñada: la clave es imposible de descifrar, ataca únicamente los archivos que considera importantes para el usuario (fotos, textos, vídeos o partidas guardadas en una nueva forma de ransomware…), el gancho es bueno (y mejora con el tiempo), el rescate no es demasiado alto (ronda los 300 euros, aunque depende de las fluctuaciones de un bitcoin «muy díficil de rastrear«) y hasta tiene bonificación por pronto pago, aparece una preocupante cuenta atrás que avisa del tiempo que queda para perder los datos definitivamente y permite recuperar un archivo para demostrar que el descifrado funcionará. Es una operación de marketing muy bien hecha.

Por lo tanto, no es de extrañar que su creador, Evgeniy Mikhailovich Bogachev, sea uno de los hombres más buscados por el FBI, que ofrece hasta tres millones de dólares por información que facilite su arresto.

.

.

Llegados al punto fatídico, el consejo que da la Policía es no pagar. Estados Unidos no negocia con terroristas, maldita sea. Y no solo eso: nada le garantiza que vaya a recuperar los archivos una vez hecho el pago. Las redes de ciberdelincuentes se caracterizan por un pésimo servicio de atención al cliente. Va a ser complicado que le hagan factura o reclamar si le estafan. Por no hablar del componente ético, pues, como recuerdan los agentes, «si pagas estás alimentando la maquinaria».

Últimamente la Policía ha detectado un descenso en el número de infecciones, pero no lo atribuye únicamente a las campañas de concienciación, sino también a que ha bajado el número de ataques. El motivo puede ser la preparación de un nuevo gancho (aunque en un futuro, cuando hayamos olvidado todo esto, podría ser Correos de nuevo). Así que ya sabe: no haga clic a lo loco.

.

Fuente: elmundo.es